vänta, Linux behöver antivirus och anti-malware lösningar? Jag trodde det var immun mot sådana saker. Kanske är lite förtydligande nödvändigt här.

först och främst är inget operativsystem 100 procent immun mot attack. Om en maskin är online eller offline, Det kan falla offer för skadlig kod. Även om Linux är mindre benägen för sådana attacker än, säg, Windows, finns det inget absolut när det gäller säkerhet., Jag har bevittnat, första hand, Linux-servrar som drabbats av rootkits som var så otäcka, den enda lösningen var att installera om och hoppas att databackupen var aktuell. Jag har varit ett offer för en (mycket kort) hacker komma på mitt skrivbord, eftersom jag av misstag lämnade skrivbordet dela kör (det var verkligen en ögonöppnare). Lektionen? Även Linux kan vara sårbar.

så varför behöver Linux verktyg för att förhindra virus, skadlig kod och rootkits?, Det bör vara uppenbart varför varje server behöver skydd mot rootkits – eftersom när du är träffad med en rootkit, alla satsningar är avstängd om du kan återhämta sig utan att installera om plattformen. Det är antivirus och anti-malware där administratörer börjar bli lite förvirrad.

låt mig uttrycka det enkelt — om din server (eller skrivbord för den delen) använder sig av Samba eller sshfs (eller andra delningsmedel) öppnas dessa filer av användare som kör operativsystem som är sårbara., Vill du verkligen ta chansen att din Samba aktiekatalog kan dela ut filer som innehåller skadlig kod? Om det skulle hända, blir ditt jobb exponentiellt svårare. På samma sätt, om den Linux-datorn fungerar som en e-postserver, skulle du vara fel att inte inkludera av-skanning (så att dina användare vidarebefordrar skadlig e-post).

med allt det sagt, vilka är dina alternativ? Låt oss ta en titt på några verktyg, som erbjuds för Linux-plattformen, som gör ett bra jobb med att skydda dig (och dina användare) från virus, skadlig kod och rootkits.,

ClamAV

utan tvekan är ClamAV det mest populära alternativet för att hålla virus borta från dina Linux-maskiner och ut ur dina delade kataloger. Det finns några anledningar till varför ClamAV är så populär bland Linux-publiken. För det första är det öppen källkod, som i och för sig är en stor vinst. För det andra är det mycket effektivt att hitta trojaner, virus, skadlig kod och andra hot. ClamAV har en flertrådad scanner demon som passar perfekt för e-postservrar och on-demand skanning.

ClamAV kan köras från kommandoraden eller den med ClamTK GUI., Båda verktygen är lätta att använda och mycket pålitliga. Installera ClamAV är enkelt.

För Debianbaserade system:

sudo apt install clamav

för RHEL/CentOS-system:

sudo yum install epel-releasesudo yum install clamav

För Fedora-baserade system:

sudo dnf install clamav

för SUSE-baserade system:

sudo zypper in clamav

Om du kör ett debianbaserat skrivbord kan du installera clamtk (GUI) med kommandot:

sudo apt install clamtk

vid installationen är det första du vill göra att uppdatera signaturerna med kommandot sudo freshclam., När det är klart kan du skanna en katalog med kommandot:

clamscan -r -i DIRECTORY

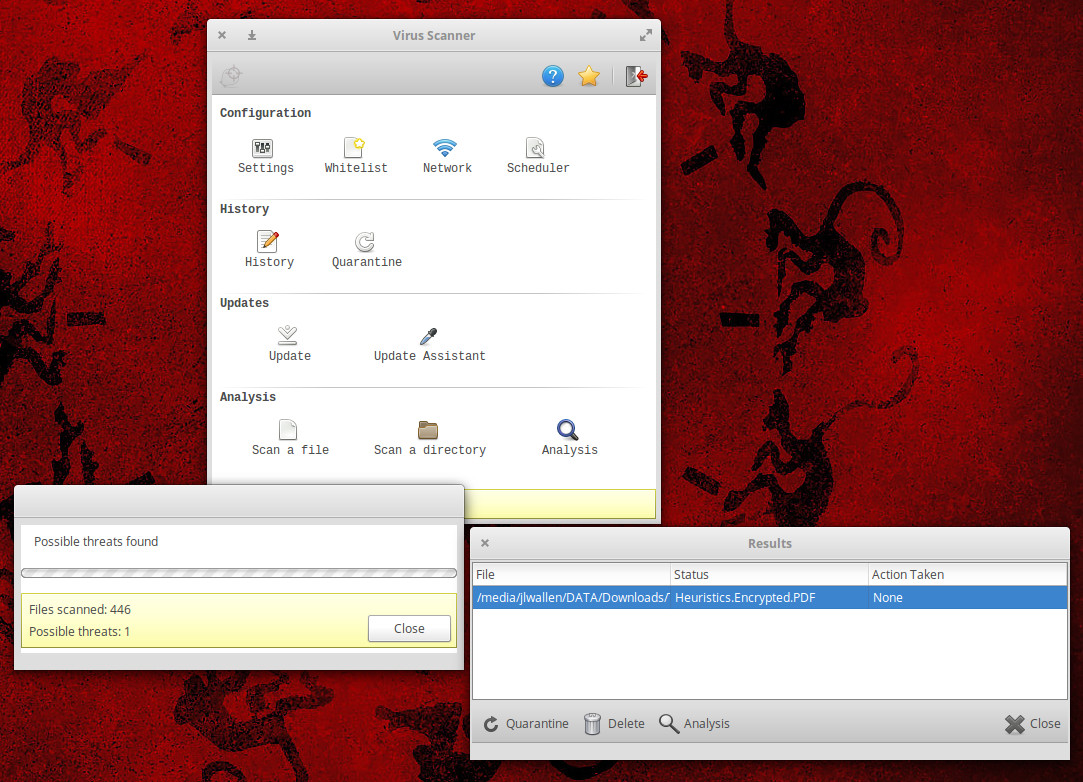

där katalogen är platsen att skanna. Alternativet-r innebär att rekursivt skanna och-i alternativ innebär att endast skriva ut infekterade filer. Om du arbetar med GUI är det ännu enklare. Från GUI kan du köra en skanning och bör ClamAV hitta något, agera på det (Figur 1).

en varning till ClamAV är att den inte inkluderar realtidsskanning. I själva verket, om du inte använder ClamTK GUI, sedan för att skapa en schemalagd genomsökning, måste du använda crontab. Med ClamTK GUI kan du bara ställa in ett schema för din användarhemkatalog.

Sophos

om du letar efter en icke-öppen källlösning från ett företag som har varit i antivirussektorn under ganska lång tid, erbjuder Sophos en gratis Linux-skanner som gör ett enastående jobb., Denna speciella lösning gör On-access och on-demand söker efter virus, trojaner och skadlig kod. För att förhindra att din Linux-maskin blir en distributionspunkt för skadlig programvara upptäcker Sophos Antivirus för Linux, blockerar och tar bort Windows, Mac och Android malware. Vad som gör Sophos stå över ClamAV är införandet av en realtidsskanner. För Stationära datorer som delar en hel del filer, det är en affär maker.,

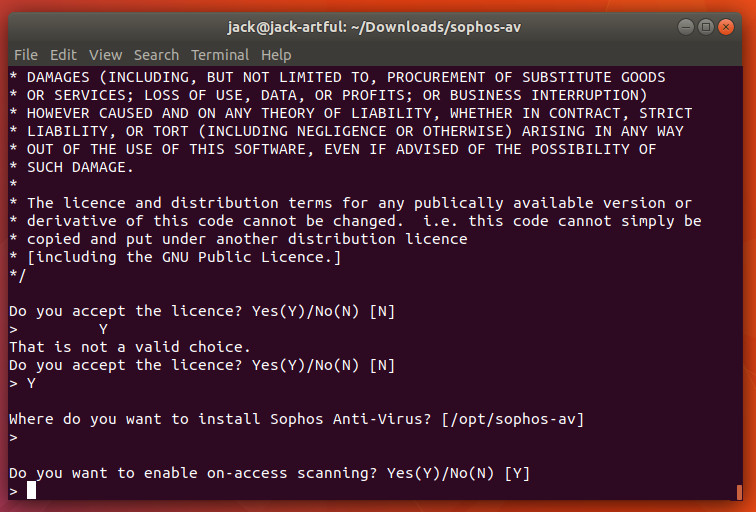

När du har gått med på Sophos-licensen (och skrivit in lite information) kan du ladda ner distributionsagnostiska installationsprogrammet, extrahera filen och installera med kommandot sudo sh install.sh. under installationen (Figur 2) blir du tillfrågad om du vill aktivera åtkomstskanning (i realtid).

Du kommer också att bli frågad vilken typ av automatisk uppdatering som ska användas för virusdefinitioner., Du kan välja mellan Sophos servrar, dina egna servrar, eller ingen. Du kan också välja att installera gratis eller den version som stöds av Sophos samt konfigurera en proxy (om det behövs).

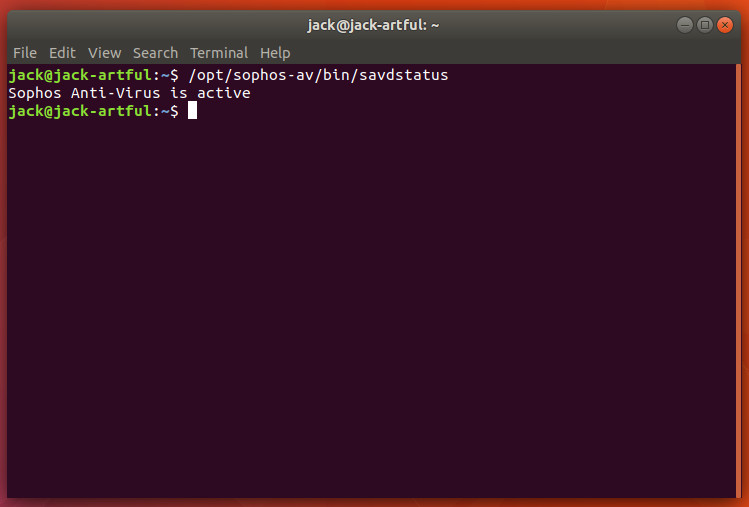

När installationen är klar körs Sophos och skyddar din maskin i realtid. Det finns ingen GUI för Sophos, så du är begränsad till kommandoraden. Du kan kontrollera om Sophos körs med kommandot:

/opt/sophos-av/bin/savdstatus

När du utfärdar kommandot bör du se att Sophos Anti-Virus är aktivt (Figur 3).,

om du vill köra en sökning på begäran är det lika enkelt som:

savscan DIRECTORY

där katalogen är katalogen som ska skannas.

chkrootkit och rkhunter

inget verktyg är viktigare för säkerheten för din Linux-server än antingen chkrootkit eller rkhunter.,t ändring

om gränssnittet är i promiskuöst läge

lastlog deletioner

WTMP deletioner

tecken på LKM trojaner

snabb och smutsiga strängar ersättning

utmp deletioner

verktyget chkrootkit kan installeras på Debianbaserade system med följande kommando:

sudo apt install chkrootkit

verktyget rkhunter kan installeras på CentOS-liknande system med kommandona:

sudo yum install epel-releasesudo yum install rkhunter

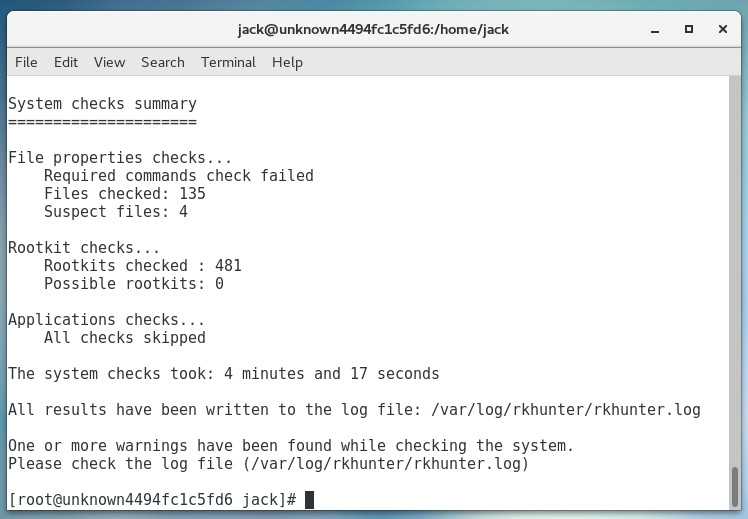

en gång installerat är användningen väldigt enkel: fråga antingen sudo chkrootkit eller sudo rkhunter-C., Båda kommandona kommer att dyka in i systemet och kolla efter några kända rootkits. Under rkhunter-skanningen måste du trycka på Enter på tangentbordet (när du uppmanas), eftersom det går igenom de olika stadierna i kontrollen. När skanningen är klar kommer båda verktygen att rapportera tillbaka sina resultat (Figur 4).

Håll dig säker

det finns många fler alternativ där ute, men dessa fyra verktyg bör gå långt för att hålla dig säker., Oavsett om du bara behöver en kommandorad antivirus / malware / trojan scanner, ett GUI, eller ett verktyg för att jaga för rootkits, du omfattas. Bara inte falla i fällan att tro att, eftersom du använder Linux, du är helt säker … även utan skydd.

Läs mer om Linux genom den fria ”Introduction to Linux” – kursen från Linux Foundation och edX.