i vår andra del av cybersecurity 101—serien adresserar vi Business Email Compromise (BEC) – vad det är, hur det fungerar och hur du kan skydda dig mot det.

Vad Är BEC?

Bec hänvisar till en e-post bluff som riktar specifika personer i en organisation för att antingen stjäla pengar, data eller annan konfidentiell anställd information. Dessa e-imitationer är starkt beroende av social ingenjörstaktik.

Hur fungerar BEC?,

BEC händer när beckaren utgör en betrodd individ med en legitim affärsförfrågan. BEC-attacker är mycket riktade, skickade i låga volymer och riktade till specifika personer.

bedrägerierna är svåra att identifiera och kan verka som en del av en daglig begäran till målet. Scammers, som vill kringgå snäva nätverkskontroller, undersöker de bästa sätten att dra nytta av mänskliga sårbarheter.

här är några exempel på BEC attack scenarier:

- en bedragare imiterar VD och ber anställda i ekonomiavdelningen att överföra pengar till ett nytt konto., Skulle du ifrågasätta en begäran från din VD?

- en skadlig e-post förfalskar en HR-anställd och ber dig att skicka personlig information.

- en e-postadress för affärspartner är spoofed och skickar en till synes legitim begäran om data.

eftersom dessa e-postkonton har manipulerats och har väl dolda taktik, BEC attacker är svåra att upptäcka och kan lämna företag förbryllad i efterdyningarna.

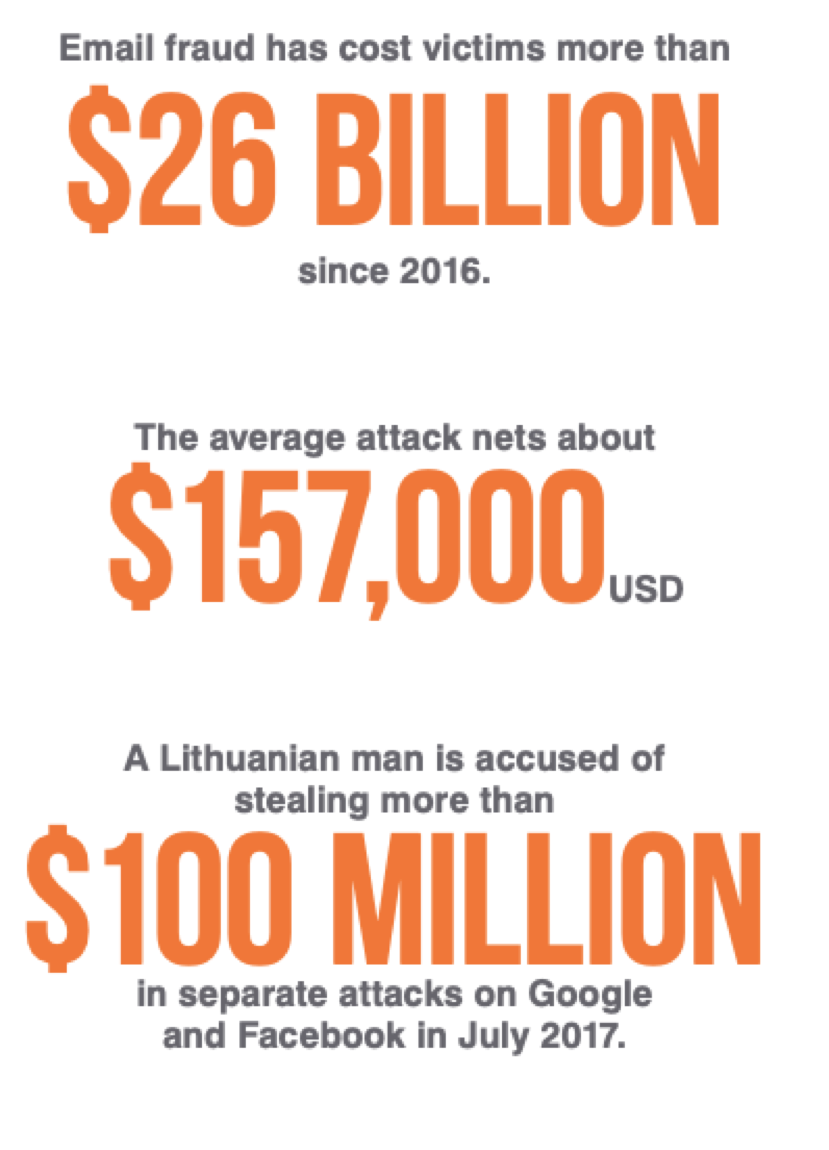

e-post är Dagens top threat vector, som står för 90% av avancerade hot., Nedan finns exempel från vår stoppa E-bedrägeri eBook, visa upp hur dyrt dessa ständigt växande hot har varit.

hur kan du skydda dig mot attacker från Business Email Compromise (BEC)?

BEC drivs av sårbarheter och är ett växande hot mot anställda. Din organisation kan vara skyddad med en flerskiktsstrategi; utnyttja människor, process och teknik. Gå till vår dedikerad Business Email Compromise (BEC) sida.